APT 4곳, 최근 국내 대상으로 악성코드 유포

<대한금융신문=김홍규 기자> 코로나 사태를 틈타 지능형 지속위협 그룹(APT)들이 국내를 대상으로 마스크 판매 피싱사이트를 유도하는 등 사이버 공격이 발생하고 있다.

금융보안원은 코로나19 관련 국내 타깃 APT 위협그룹 동향과 금융부문 탐지 현황 보고서인 ‘코로나19 금융부문 사이버 위협동향’을 발간했다고 29일 밝혔다.

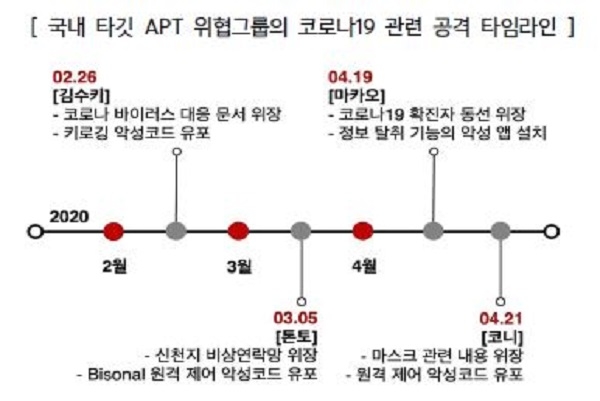

APT는 조직이나 기업을 표적으로 정한 뒤 장기간에 걸쳐 다양한 수단을 총동원하는 지능적 해킹그룹이다. 보고서에 따르면 최근 4개의 APT가 코로나19 관련 이메일로 위장한 악성코드를 유포해 피싱사이트 접속, 금융사기 실행, 악성 앱 설치 등을 유도하는 공격을 감행하고 있다.

이번에 위협이 되는 APT 그룹은 김수키, 톤토, 마카오, 코니 그룹이다. 이중 김수키, 톤토, 코니 그룹은 피싱메일을 이용, 마카오 그룹은 스미싱을 통해 악성코드를 유포 중이다. 특히 코니그룹은 코로나19 관련 마스크 사용을 권고하는 문서로 위장한 악성코드를 유포하고 있다.

금융보안관제센터는 보고서에서 코로나 관련 이메일 680만여건을 분석한 결과 약 1%에 해당하는 7만3000건의 악성 의심 메일을 발견했다고 밝혔다.

악성 의심 메일 중 마스크 판매 관련 피싱사이트로 접속을 유도하는 경우가 90%로 가장 많았다. 이외 세계보건기구(WHO)를 사칭한 가상통화 기부 요청 등 금융사기, 첨부파일을 이용하는 악성코드 유포 공격 등이 있는 것으로 확인됐다.

다만 금보원은 아직까지 금융사의 심각한 위협 사례는 없는 것으로 파악했다. 이는 금융사가 이메일 보안체계와 망 분리 환경 구축으로 악성 메일에 효과적인 대응을 하고 있다는 분석이다.

금보원은 올해 4월부터 185개 금융사를 대상으로 실시하고 있는 ‘금융권 사이버 침해사고 대응훈련’을 통해 금융권의 최신 사이버위협에 대한 탐지, 대응, 복구 능력을 지속적으로 향상시켜 나갈 예정이다.

김영기 금융보안원 원장은 “최근 주요 APT 공격 그룹들이 전 세계적으로 유행하는 코로나19를 사이버 공격에 이용하는 등 신종 사회공학적 기법이 수반되는 만큼, 이번 보고서에서 분석한 사이버위협 및 탐지동향을 금융사와 공유해 사이버위협에 선제적인 대응을 할 수 있도록 적극 지원할 것”이라고 말했다.